2024年12月国家动态政策、安全事件及其防范

发布时间:2025-01-14

一、 国家安全动态、政策和法规

定期了解国家安全动态、政策和法规,以及相关行业规范标准,有助于完善单位自身的信息安全管理体系。以下是2024年12月份国家新发布的法规政策以及行业相关动态:

1.1 第八届“强网杯”全国网络安全挑战赛圆满收官

发布来源:“强网竞赛”公众号发布时间:2024-12-06

发布链接:

https://mp.weixin.qq.com/s/toeGpOKh_dY-v7ZAiZncLQ

内容概要:

第八届 “强网杯”在中央网信办、河南省人民政府共同指导下成功举办,吸引来自双一流高校、网络安全企业、关键信息基础设施单位等全国各地各行业的 3257支战队、1.3万余名选手报名参赛,参赛规模再创历史新高。上海交通大学、北京大学、北京长亭科技、腾讯等线上赛排名前 32位的战队,晋级线下赛,于 12月 5 日至 6 日齐聚郑州,在网络安全科技馆进行线下激烈角逐。

北京市长亭科技“0x300R”战队,杭州寻臻、南昌铁路组成的联合战队“secutopian”,杭州安恒“DAS”战队分别荣获冠亚季军。北京邮电大学“天枢Dubble”、腾讯科技“eee”、上海交通大学 “Oops”等 5 支战队荣获一等奖,华中科技大学“L3H_Sec”、中国联通软件研究院“轩辕战队”、中国科学技术大学“Nebula”、北京大学“pkucc”等8支战队荣获二等奖,哈尔滨工业大学“Lilac”、中国移动“磐石队”、国网河南省电力公司等 16支战队荣获三等奖。

1.2 国家互联网信息办公室关于发布第九批深度合成服务算法备案信息的公告

发布来源:中国网信网发布时间:2024-12-20

发布链接:

https://www.cac.gov.cn/2024-12/20/c_1736389545949567.htm

内容概要:

根据《互联网信息服务深度合成管理规定》,现公开发布第九批境内深度合成服务算法备案信息,具体信息可通过互联网信息服务算法备案系统(https://beian.cac.gov.cn)进行查询。任何单位或个人如有疑议,请发送邮件至pingguchu@cac.gov.cn,提出疑议应以事实为依据,并提供相关证据材料。

《互联网信息服务深度合成管理规定》第十九条明确规定,具有舆论属性或者社会动员能力的深度合成服务提供者,应当按照《互联网信息服务算法推荐管理规定》履行备案和变更、注销备案手续。深度合成服务技术支持者应当参照履行备案和变更、注销备案手续。请尚未履行备案手续的深度合成服务提供者和技术支持者尽快申请备案。

附件内容详情请看链接:

https://www.cac.gov.cn/cms/pub/interact/downloadfile.jsp?filepath=NUtqEIwGiCjGm2Bhl20cvGKaw777XUCgcuu3bv/hfLKvy5ZCtR1ZMzEaAyaSHTSmdmfxYq7uWW82/rGPZXZmQjZS2/Bjnic3oqu3HpPj8kk=&fText=%E5%A2%83%E5%86%85%E6%B7%B1%E5%BA%A6%E5%90%88%E6%88%90%E6%9C%8D%E5%8A%A1%E7%AE%97%E6%B3%95%E5%A4%87%E6%A1%88%E6%B8%85%E5%8D%95%EF%BC%882024%E5%B9%B412%E6%9C%88%EF%BC%89

1.3 通过云计算服务安全评估的云平台

发布来源:中国网信网发布时间:2024-12-24

发布链接:

https://www.cac.gov.cn/2024-12/24/c_1736736198629316.htm

内容概要:

由中国网信网公布的关于通过云计算服务安全评估的云平台检测结果清单,共79个云平台通过云计算服务安全评估。详细结果请看链接:

https://www.cac.gov.cn/2024-12/24/c_1736736198629316.htm

二、 境内安全事件

汇总本月发生的重大安全事件,分析事件的发生原因、影响和对应解决方案,可提高对相应事件的应对能力,实现“防患于未然”。2.1 企业微信文档突然崩溃!官方回应:访问激增、已修复

事件日期:2024-12-02事件概况:

12月2日,据网友反映,腾讯文档突发故障,导致用户无法正常使用各项功能。打开腾讯文档网页端时,页面显示“服务器异常,编辑内容暂无法保存”,或“访问已超时,请稍后再试”。

对此,企业微信官方回应称:“因访问激增,部分企业微信文档出现文档打开异常,目前已完成修复,给您造成不便,十分抱歉。”

如何防范:

1、系统冗余和备份:建立多个系统冗余和数据备份,确保在主系统发生故障时可以迅速切换到备用系统。

2、定期维护和升级:定期对系统进行维护和升级,以修复已知漏洞和提升系统性能。

3、强化安全措施:加强系统安全措施,包括加密、防火墙、入侵检测系统等,以防止外部攻击。

4、灾难恢复计划:制定和测试灾难恢复计划,确保在发生严重故障时能够迅速恢复服务。

5、监控和预警系统:建立实时监控系统,以便在故障发生初期就能发现并采取措施。

6、透明度和沟通:在故障发生时,及时向用户和公众通报情况,保持透明度,减少不必要的恐慌和误解。

7、第三方审计和测试:定期进行第三方安全审计和压力测试,以发现潜在的系统弱点。

2.2 WPA3协议存在安全漏洞,黑客可获取WiFi密码

事件日期:2024-12-30事件概况:

研究人员成功结合中间人攻击(MITM)和社会工程学技术,绕过了Wi - Fi保护协议——WPA3 ,进而获取网络密码。此次研究由西印度大学的Kyle Chadee、Wayne Goodridge和Koffka Khan开展,这一研究揭示了最新无线安全标准存在的安全漏洞。

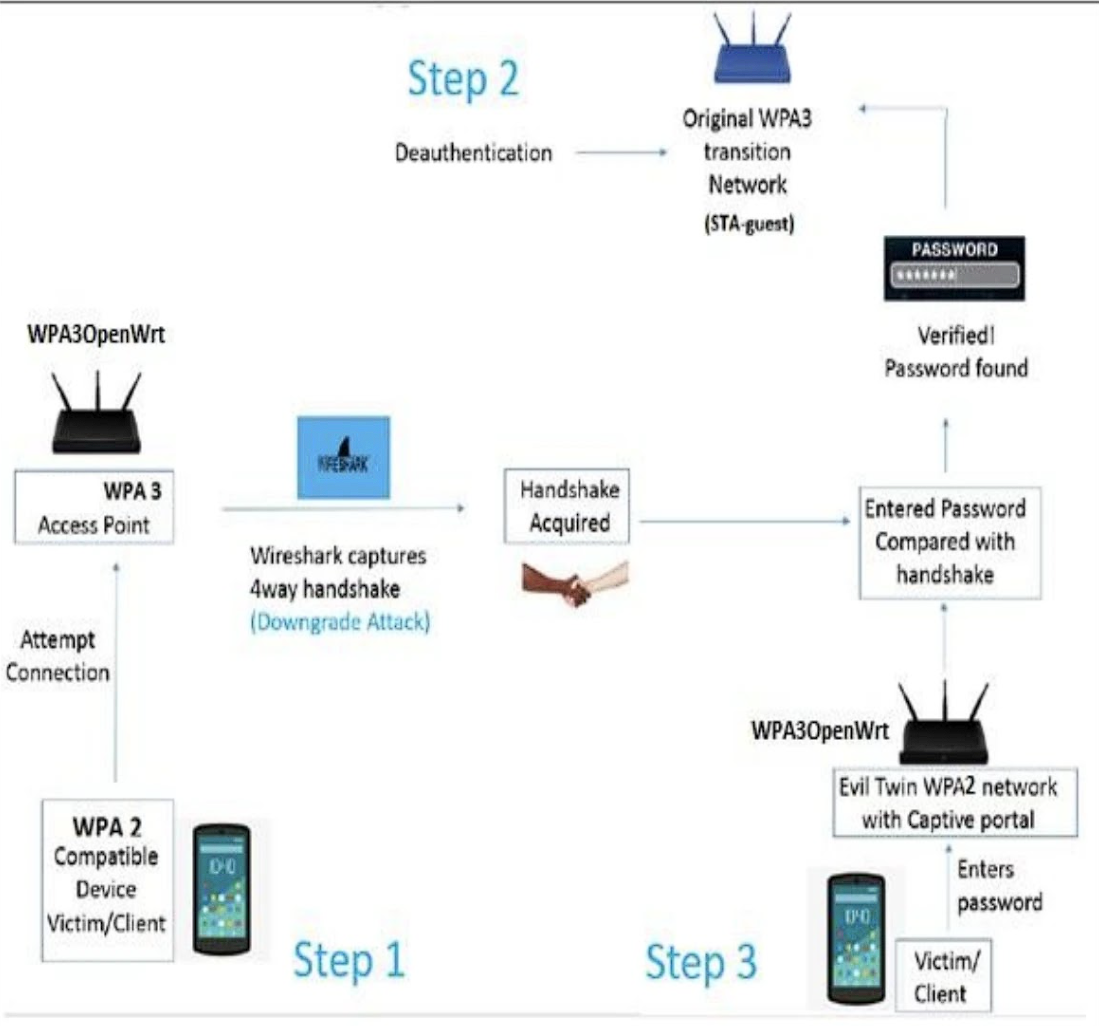

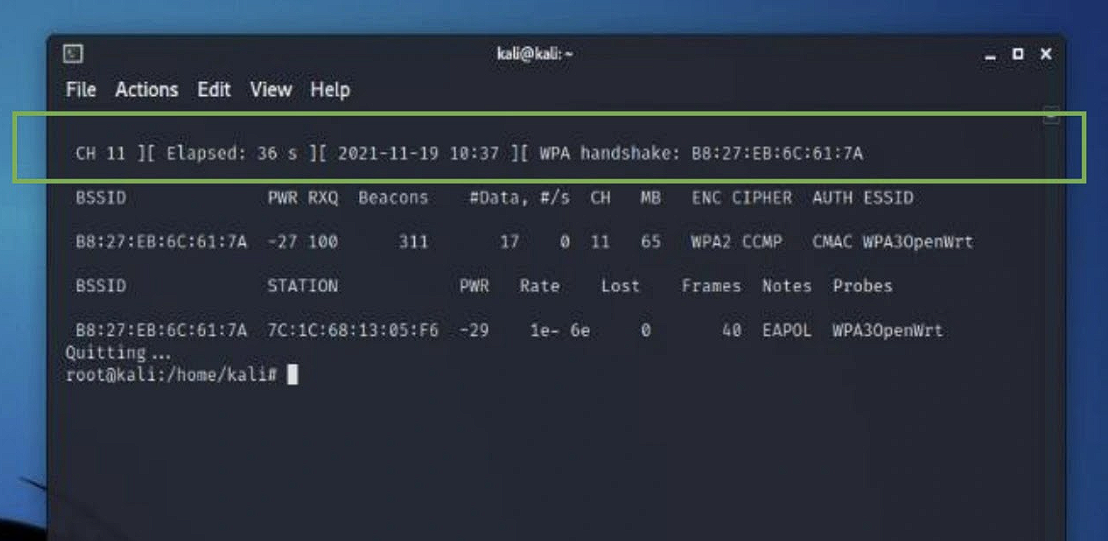

WPA3于2018年推出,其目的是弥补前身WPA2的缺陷,为Wi - Fi网络提供更强的安全性。其中,“对等同时认证”(SAE)协议是其关键功能之一,该协议旨在让密码能够抵御离线字典攻击。研究人员证实,可利用WPA3过渡模式中的弱点来达成目的,这种过渡模式允许与WPA2设备向后兼容。

借助降级攻击,他们能够捕获部分WPA3交互信息,再结合社会工程技术恢复网络密码。

这种攻击方法主要包含三个步骤:

1、运用降级攻击捕获交互信息;

2、将用户从原始的WPA3网络中解除认证;

3、创建带有强制门户的虚假账号接入点以获取密码。

研究人员利用树莓派模拟WPA3接入点,并借助Airgeddon等开源工具创建恶意接入点。当不知情的用户尝试连接伪造网络时,就会被提示输入Wi - Fi密码,随后该密码会与捕获的交互信息进行验证。

这项研究引发了对WPA3安全性的担忧,特别是在其过渡模式下。研究发现,如果未实施保护管理,攻击就会成功,而很多用户可能并不清楚或者没有启用这一设置。有趣的是,研究人员还发现一些设备无法连接到WPA3网络,这与Wi - Fi联盟所说的与WPA2向后兼容的说法相互矛盾。

尽管这种攻击需要特定条件并且要有用户交互,但它展示了保护无线网络面临的持续挑战。研究人员强调了用户教育以及正确配置WPA3网络以降低此类风险的重要性。

如何防范:

1、正确配置WPA3网络:确保WPA3网络配置正确,以降低安全风险。这包括启用WPA3过渡模式的保护管理,防止攻击者利用过渡模式的弱点。

2、提高信息安全意识:普及识别和避免社会工程学攻击,如不随意连接不明Wi-Fi网络,不轻易透露Wi-Fi密码。

3、使用强密码:创建复杂且独特的密码,至少包含8个字符,包括大小写字母、数字和特殊符号,并定期更改密码。

4、启用双重身份验证(2FA):为无线网络增加一层额外的安全保护,要求用户登录时输入用户名和密码,以及验证器应用程序生成的代码。

5、禁用不必要的服务:访问无线路由器的配置页面,禁用任何不需要的服务,减少网络的攻击面。

6、定期更新固件和软件:保持Wi-Fi路由器和设备的固件和软件更新,修补已知漏洞。

上一篇:2024年11月漏洞通告 下一篇:返回列表

返回列表